Business Impact Analyse und verwandte Methoden: Abgrenzung, Nutzen und Missverständnisse

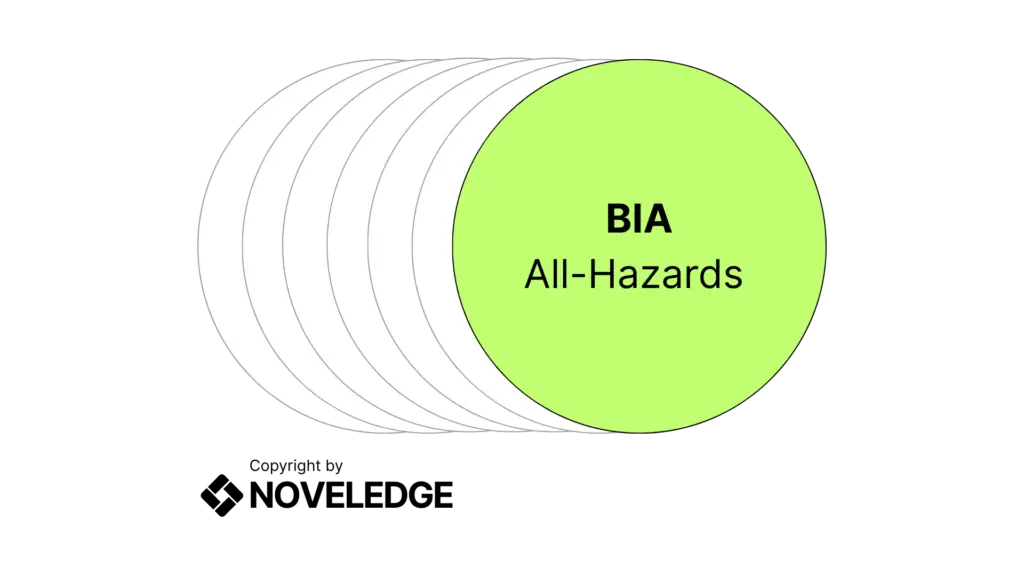

Die Business Impact Analyse (BIA) ist ein zentrales Instrument im Business Continuity Management (BCM). Ihr Schwerpunkt liegt darin, die Kritikalität von Prozessen und deren zeitabhängige Auswirkungen für die Organisation zu ermitteln. Dabei verfolgt sie den All-Gefahren-Ansatz (All-Hazards), bei dem unabhängig von der Ursache betrachtet wird, welche Folgen der Ausfall eines Prozesses hat und welche Ressourcen zur Wiederherstellung notwendig sind.

Experte für Business Continuity Management (BCM), Risikomanagement und organisatorische Resilienz, insbesondere im Umfeld kritischer Infrastrukturen. Sein Schwerpunkt liegt auf Business Impact Analysen (BIA), Risikoanalysen sowie dem Aufbau und der Weiterentwicklung von BCM- und Krisenmanagementstrukturen. Im NOVELEDGE Network unterstützt er Organisationen bei der praktischen Umsetzung resilienter Strukturen unter Berücksichtigung internationaler Standards wie ISO 22301, ISO 27001 und ISO 31000 und geltender Regulatorik.

Inhaltsverzeichnis

BIA und Schutzbedarfsanalyse

Zwei Analysen, ein gemeinsames Ziel

BIA und ihr All-Gefahren-Ansatz

Ein Vergleich zu andern Analysen

Wo Anfangen

Was ist überhaupt maßgeblich für meine Kritikalitäten

Grenzen der BIA

BIA, RIA, DORA – Pflichtenanalyse, Schutzbedarfsanalyse, …

Was ist eine Business Impact Analyse (BIA)?

Die Business Impact Analyse (BIA) ist ein zentrales Analyseinstrument im Business Continuity Management (BCM). Sie dient dazu, die Auswirkungen von Unterbrechungen auf Geschäftsprozesse systematisch zu bewerten und daraus abzuleiten, ab welchem Zeitpunkt ein Ausfall für die Organisation nicht mehr tragbar ist. Ziel der BIA ist es nicht, Ursachen oder konkrete Szenarien zu analysieren, sondern die zeitliche Verwundbarkeit der Organisation transparent zu machen.

Im BCM-Lifecycle bildet die BIA die fachliche Grundlage für alle weiteren Maßnahmen. Sie steht am Übergang zwischen der strategischen Zieldefinition des BCM und der operativen Ausgestaltung von Wiederanlauf-, Notfall- und Resilienzkonzepten. Ohne eine belastbare BIA fehlen Prioritäten, Zeitvorgaben und eine nachvollziehbare Entscheidungsbasis.

Der BCM-Lifecycle folgt einem strukturierten Vorgehen: Ziele definieren, Risiken und Auswirkungen analysieren, Maßnahmen ableiten, testen und kontinuierlich verbessern. Innerhalb dieses Zyklus nimmt die BIA eine Schlüsselrolleein, da sie die Auswirkungsdimension adressiert.

Während Risikoanalysen beantworten, was passieren könnte, beantwortet die BIA die Frage, was passiert, wenn etwas ausfällt, unabhängig von der Ursache. Sie liefert damit eine szenariounabhängige Sicht auf die Organisation und folgt dem Allgefahrenansatz des BCM.

- Die Ergebnisse der BIA wirken unmittelbar in:

- sowie in nachgelagerte Analysen, etwa Risiko- oder Schutzbedarfsanalysen.

- die Definition von Wiederanlaufstrategien,

- die Priorisierung von Ressourcen,

- die Ausgestaltung von Notfall- und Wiederanlaufplänen,

Ziel und Grundlogik der Business Impact Analyse

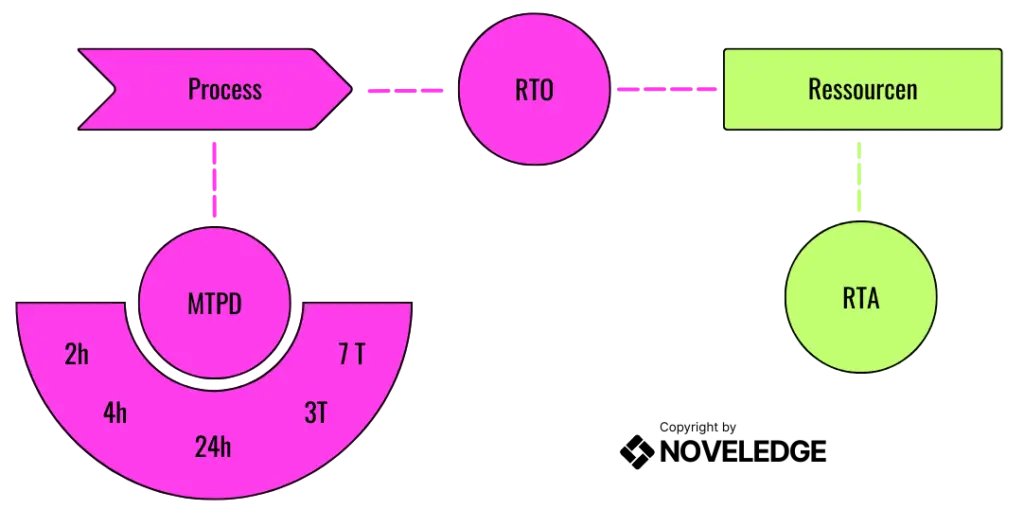

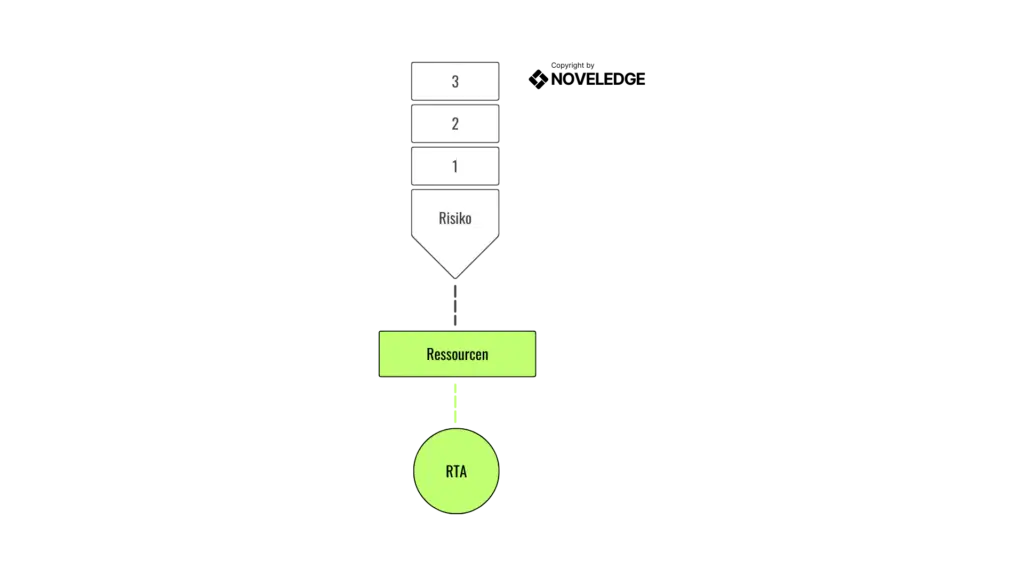

Zentrale Kennzahlen der BIA sind dabei die Maximum Tolerable Period of Disruption (MTPD) und das Recovery Time Objective (RTO). Die MTPD beschreibt die äußerste zeitliche Belastungsgrenze eines Prozesses, während das RTO ein konkretes Wiederherstellungsziel definiert, das innerhalb dieser Grenze eingehalten werden muss. Die daraus abgeleiteten Zeitvorgaben wirken unmittelbar auf die identifizierten Ressourcen und bestimmen, in welchem Zeitrahmen diese verfügbar oder wiederhergestellt sein müssen, um den Prozess fortzuführen.

Im Kern verfolgt die Business Impact Analyse (BIA) zwei zentrale Ziele:

- Identifikation zeitkritischer Geschäftsprozesse

- Identifikation zeitkritischer Ressourcen

Alle weiteren Betrachtungen dienen ausschließlich dazu, diese beiden Ziele nachvollziehbar und belastbar zu erreichen.

Zentrales Ziel der BIA ist es, jene Geschäftsprozesse zu identifizieren, deren Unterbrechung innerhalb eines bestimmten Zeitraums zu nicht mehr akzeptablen Schäden führt. Die Zeitkritikalität eines Prozesses ergibt sich dabei aus der Bewertung der Auswirkungen eines Ausfalls sowie der Evaluierung der maximal tolerierbaren Ausfallzeit.

Aufbauend auf den identifizierten zeitkritischen Geschäftsprozessen verfolgt die BIA als zweites Ziel die Identifikation der hierfür erforderlichen zeitkritischen Ressourcen. Dabei werden jene Ressourcen bestimmt, die notwendig sind, um einen zeitkritischen Prozess aufrechtzuerhalten oder innerhalb der definierten Zeitvorgaben wiederherzustellen.

Ressourcen, die zur Durchführung eines zeitkritischen Prozesses zwingend benötigt werden, gelten im Kontext der BIA selbst als zeitkritische Ressourcen. Die in der BIA definierten Zeitvorgaben wirken damit unmittelbar auf diese Ressourcen und bestimmen, in welchem Zeitrahmen ihre Verfügbarkeit oder Wiederherstellung sichergestellt werden muss.

Ein weiterer, häufig optional behandelter, in der Praxis jedoch wesentlicher Aspekt der Business Impact Analyse ist die Identifikation von Prozessschnittstellen und Abhängigkeiten. Zeitkritische Geschäftsprozesse stehen selten isoliert, sondern sind in der Regel eng mit vor- und nachgelagerten sowie parallel verlaufenden Prozessen verknüpft. Die BIA dient daher auch dazu, diese prozessualen Abhängigkeiten transparent zu machen und aufzuzeigen, welche Schnittstellen für die Fortführung eines zeitkritischen Prozesses zwingend erforderlich sind.

Durch die systematische Betrachtung von Schnittstellen und Abhängigkeiten wird deutlich, welche Prozesse zeitlich, organisatorisch oder ressourcenseitig miteinander verzahnt sind. Diese Integration verhindert eine isolierte Einzelbetrachtung und ermöglicht es, zeitkritische Anforderungen konsistent entlang der gesamten Prozesslandschaftzu verstehen und weiterzugeben. Gerade an Schnittstellen zeigt sich häufig die tatsächliche Verwundbarkeit einer Organisation und damit ein zentraler Ansatzpunkt für wirksame Business-Continuity-Maßnahmen.

Wo beginnt man sinnvoll mit der Business Impact Analyse?

Eine der ersten und zugleich zentralen praktischen Fragen im Rahmen einer Business Impact Analyse ist die Festlegung des Scopes, also des Umfangs der Prozesse, die innerhalb einer Organisation betrachtet werden sollen. Diese Frage ist nicht nur methodisch relevant, sondern entscheidend dafür, ob die Analyse handhabbar, wirksam und anschlussfähig bleibt.

Aus der Praxis lässt sich hierzu eine klare Empfehlung ableiten:

Die Prozessbetrachtung sollte bei den Business-Prozessen beginnen, also dort, wo unmittelbar Wertschöpfung und Umsatz entstehen. In produzierenden Unternehmen ist dies typischerweise der Vertrieb. Vertriebsprozesse haben den direktesten Einfluss auf Einnahmen, Kundenbeziehungen und Marktposition. Sie definieren, was, wann und in welchem Umfang Leistungen erbracht werden sollen.

Vorgelagerte Prozesse – etwa Produktion, Logistik oder Beschaffung – richten sich in der Regel nach diesen Anforderungen aus. Beginnt die BIA bei den Vertriebsprozessen, lässt sich deren Kritikalität systematisch auf vorgelagerte Geschäftsprozesse übertragen. Auf diese Weise werden Abhängigkeiten, Wechselwirkungen und Auswirkungen frühzeitig sichtbar, ohne den Scope künstlich auszuweiten. Gleichzeitig ermöglicht dieser Ansatz eine End-to-End-Betrachtung der zentralen Wertschöpfungskette.

Dies bedeutet ausdrücklich nicht, dass andere essenzielle Prozesse unberücksichtigt bleiben. Ebenso wenig schließt es aus, dass es weitere zeitkritische Prozesse gibt, die einen direkten Einfluss auf Umsätze haben oder eine zentrale Rolle für die Organisation spielen. Die Empfehlung bezieht sich vielmehr auf den Einstiegspunkt der Analyse – nicht auf deren vollständigen Umfang.

Gerade vor dem Hintergrund begrenzter Ressourcen gilt: Wer alles gleichzeitig betrachten will, erreicht am Ende häufig keine belastbaren Ergebnisse. Eine klar definierte Anfangsbetrachtung ist daher kein methodischer Mangel, sondern eine bewusste Entscheidung. Der Scope einer BIA ist nicht statisch, sondern wird im weiteren Verlauf des BCM-Lifecycles iterativ erweitert, angepasst und vertieft – im Einklang mit wachsender Reife, zunehmender Resilienz und den verfügbaren organisatorischen Ressourcen.

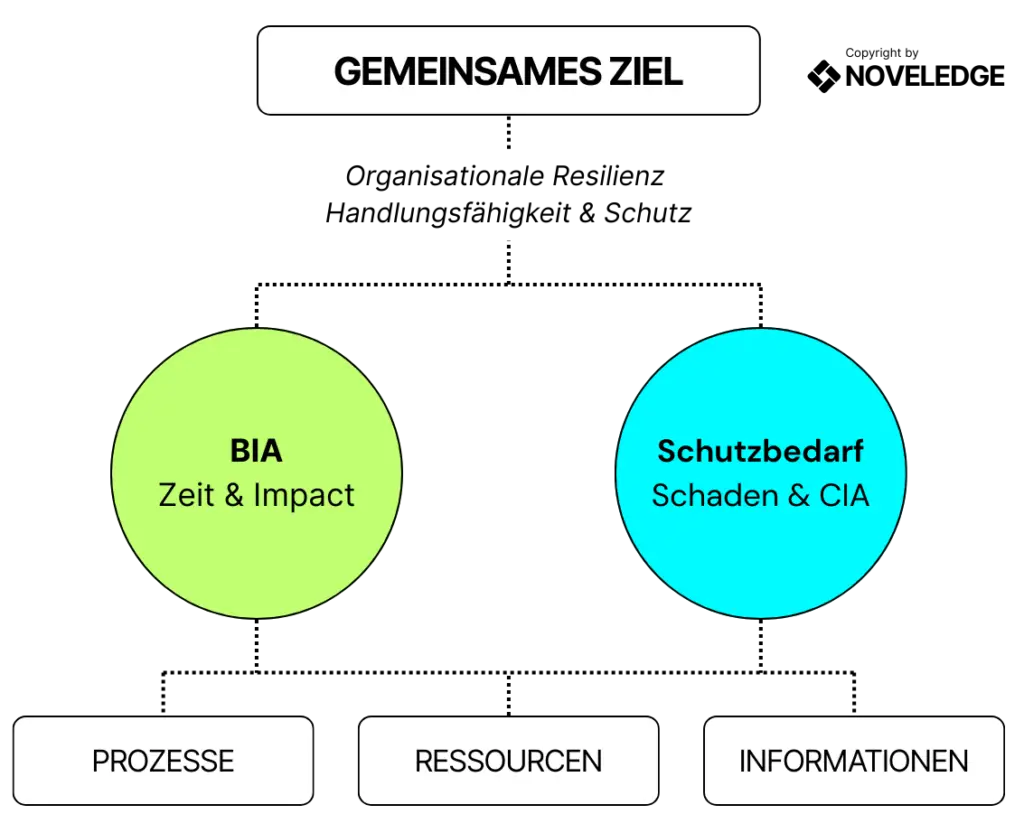

BCM, BIA und Schutzbedarfsanalyse – zwei Analysen, ein gemeinsames Ziel

In vielen Organisationen werden die Business Impact Analyse (BIA) und die Schutzbedarfsanalyse getrennt voneinander durchgeführt. Die BIA wird dem Business Continuity Management (BCM) oder auch IT-Sercive Continuity Management (ITSCM) zugeordnet, während die Schutzbedarfsanalyse regelmäßig aus dem Kontext der Informationssicherheit stammt.

Diese Trennung ist historisch erklärbar, fachlich jedoch nur bedingt sinnvoll. Beide Analyseansätze verfolgen letztlich dasselbe übergeordnete Ziel, den Schutz der Organisation vor existenzbedrohenden Auswirkungen.

Gemeinsames Ziel: Resilienz statt Silodenken

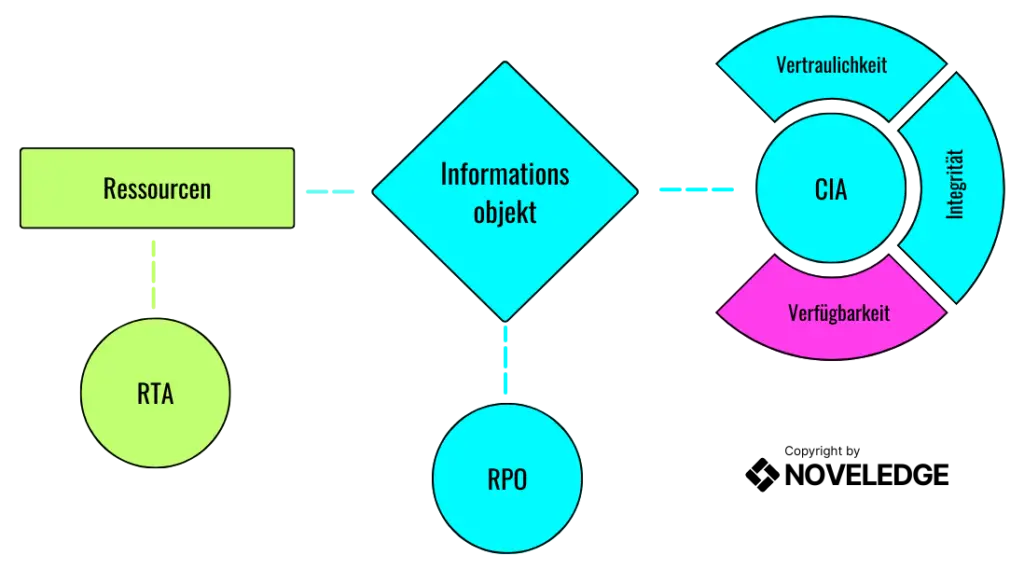

Sowohl die BIA als auch die Schutzbedarfsanalyse zielen darauf ab, kritische Werte, Abhängigkeiten und Schadenspotenziale transparent zu machen. Der Unterschied liegt weniger im Ziel als vielmehr in der Perspektive. Während die BIA primär die Zeitkritikalität von Prozessen sowie die Auswirkungen von Unterbrechungen betrachtet, fokussiert sich die Schutzbedarfsanalyse auf das Schadensausmaß bei der Verletzung ihrer Schutzziele, insbesondere Vertraulichkeit, Integrität und Verfügbarkeit.

In einer integrierten Betrachtung ergänzen sich diese Perspektiven – sie stehen nicht im Widerspruch, sondern beschreiben unterschiedliche Dimensionen derselben Realität. Die Ressourcen bilden dabei die zentrale Schnittmenge, über die Prozesse fortgeführt und Informationen geschützt werden müssen.

Die BIA ist das zentrale Analyseinstrument innerhalb des BCM und damit ein wesentlicher Bestandteil eines wirksamen Business-Continuity-Management-Systems. Sie dient dazu, zeitkritische Geschäftsprozesse systematisch zu identifizieren, indem die Auswirkungen eines Ausfalls strukturiert bewertet werden. Im Fokus steht dabei nicht die Ursache einer Störung, sondern deren zeitabhängige Folgen für die Organisation.

Im Rahmen der BIA wird analysiert, ab welchem Zeitpunkt ein Ausfall für die Organisation nicht mehr tragbar ist oder sogar existenzbedrohende Auswirkungen entfaltet. Dieser Zeitpunkt wird als Maximum Tolerable Period of Disruption (MTPD), beziehungsweise als maximal tolerierbare Ausfallzeit (MTA), definiert. Die MTPD beschreibt somit die absolute zeitliche Grenze, innerhalb derer ein Prozess wiederhergestellt oder ersetzt sein muss, um irreversible Schäden zu vermeiden.

Auf Basis dieser Bewertung wird für jeden kritischen Prozess ein Recovery Time Objective (RTO) festgelegt. Das RTO definiert das Ziel für die Wiederherstellung der Prozessfähigkeit, also den Zeitpunkt, zu dem ein Prozess spätestens wieder verfügbar sein muss, um innerhalb der durch die MTPD gesetzten Grenze zu bleiben. Während die MTPD die äußerste Belastbarkeitsgrenze beschreibt, stellt das RTO ein konkretes, steuerbares Wiederherstellungsziel dar.

Die Zeitkritikalität eines Geschäftsprozesses ergibt sich somit aus dem Zusammenspiel von Auswirkungsbewertung, MTPD und RTO. Ein Prozess kann grundsätzlich ersetzbar oder kompensierbar sein, wird er jedoch zu lange unterbrochen, entstehen irreversible Schäden, etwa rechtlicher, wirtschaftlicher oder reputativer Art. Genau an dieser Stelle schafft die BIA Transparenz und bildet die Grundlage für Priorisierungen, Wiederanlaufstrategien und weiterführende Maßnahmen im BCM-Lifecycle.

Nicht jedes Risiko ist kritisch, aber jede kritische Zeitüberschreitung ist ein Risiko.

Die Schutzbedarfsanalyse: Schadensdimensionen verstehen

Die Schutzbedarfsanalyse stammt klassisch aus der Informationssicherheit und dient dazu, den Schutzbedarf von Informationen, Informationsobjekten sowie der sie unterstützenden Ressourcen systematisch zu bestimmen. Maßgeblich ist dabei nicht nur die Information selbst, sondern auch di Ressource, auf der die Information verarbeitet, gespeichert oder bereitgestellt wird. Ein definierter Schutzbedarf wirkt somit immer objekt- und ressourcenübergreifend und bildet die Grundlage für angemessene technische und organisatorische Schutzmaßnahmen.

Vertraulichkeit beschreibt das Schadenspotenzial, das entsteht, wenn Informationen unbefugt offengelegt oder eingesehen werden. Integrität bewertet die Auswirkungen von Manipulationen, Verlust der Korrektheit oder unvollständigen Informationen. Verfügbarkeit betrachtet den Schaden, der entsteht, wenn Informationen oder informationsverarbeitende Systeme nicht oder nicht rechtzeitig nutzbar sind. Im Zentrum der Schutzbedarfsanalyse steht damit das qualitative und quantitative Schadensausmaß, nicht primär die zeitliche Dauer einer Störung.

Gerade im Hinblick auf die Verfügbarkeit zeigt sich jedoch eine besondere Abgrenzungs- und zugleich Schnittstellenproblematik. In der Schutzbedarfsanalyse geht es zunächst darum, den Schaden zu bewerten, der entsteht, wenn eine Information nicht verfügbar ist. Diese Bewertung beschreibt das Was und Wie schwer, jedoch nicht automatisch das Wie lange. Sobald es darum geht, konkrete Anforderungen an die Wiederverfügbarkeit festzulegen, wird die maximal tolerierbare Ausfallzeit relevant. Diese zeitliche Grenze ist maßgeblich für die Definition von Wiederanlaufzielen und kann nicht isoliert aus der Schutzbedarfsanalyse heraus betrachtet werden.

An dieser Stelle wird deutlich, dass Schutzbedarfsanalyse und BIA eng miteinander verzahnt sind. Während die Schutzbedarfsanalyse das Schadenspotenzial bei Nichtverfügbarkeit beschreibt, liefert die BIA die zeitliche Einordnung, ab wann dieser Schaden für das Business nicht mehr tragbar ist. Informationssicherheit und Business Continuity treffen hier unmittelbar aufeinander und erfordern eine gemeinsame, integrierte Betrachtung.

Ein weiterer zentraler Aspekt in diesem Kontext ist das Recovery Point Objective (RPO). Das RPO beschreibt den maximal tolerierbaren Datenverlust in Zeit, also den Zeitpunkt, bis zu dem Informationen im Wiederanlauf mindestens wiederhergestellt sein müssen. Anders als technische Backup-Intervalle ist das RPO keine rein technische Ableitung, sondern eine klare fachliche Vorgabe aus dem Business. Es beantwortet die Frage, auf welche Informationen und in welchem Umfang im Verlustfall verzichtet werden kann, ohne unvertretbare Schäden zu verursachen.

Die Festlegung des RPO ergibt sich aus der Bewertung der Verfügbarkeit, der RTO sowie der praktischen Frage, ob und wie Informationen innerhalb eines bestimmten Zeitraums manuell oder organisatorisch rekonstruiert werden können. Dabei spielen auch reale Faktoren eine Rolle: Sind ausreichende personelle und organisatorische Ressourcen vorhanden? Ist eine erneute Erhebung oder Nachbearbeitung der Informationen praktisch möglich? Genau diese Betrachtung rückt die Umsetzbarkeit und nicht nur die theoretische Machbarkeit in den Fokus.

Insgesamt zeigt sich, dass Schutzbedarfsanalyse, BIA sowie RTO und RPO keine isolierten Kennzahlen, sondern eng miteinander verknüpfte Entscheidungsgrößen sind. Sie verbinden die digitale Welt der Informationssicherheitunmittelbar mit den operativen Anforderungen des Business und machen deutlich, dass Resilienz nur durch eine gemeinsame, konsistente Betrachtung dieser Analyseperspektiven erreicht werden kann.

Nicht jeder Ausfall ist kritisch, aber jeder hohe Schaden ist relevant, unabhängig von der Ursache.

Risk Assessment: Zweck einer Risikobewertung im BCM

Das Risk Assessment im Business Continuity Management dient dazu, die in der BIA identifizierten kritischen Ressourcen gezielt im Lichte konkreter Risiken zu bewerten und den zuvor festgestellten Schutz- und Zeitbedarf praxisnah abzusichern. Während die BIA festlegt, was kritisch ist und wie schnell reagiert werden muss, beantwortet das Risk Assessment die Frage, welchen realen Bedrohungen diese Ressourcen tatsächlich ausgesetzt sind und in welchem Umfang Absicherungsmaßnahmen erforderlich sind. Dadurch können Schutzmaßnahmen zielgerichtet, risikoorientiert und wirtschaftlich sinnvoll ausgestaltet werden, statt pauschal oder rein theoretisch zu überdimensionieren. Ohne diese risikobasierte Bewertung bestünde die Gefahr, Ressourcen entweder unzureichend abzusichern oder unnötig hohe Investitionen in Maßnahmen zu tätigen, die an der realen Gefährdungslage vorbeigehen. Das Risk Assessment bildet somit die entscheidende Brücke zwischen Analyse, Schutzbedarf und umsetzbarer Business-Continuity-Strategie.

Die sinnvolle Verbindung: Zwei Blickwinkel, eine Analysearchitektur

Die eigentliche Stärke entfaltet sich dort, wo BIA und Schutzbedarfsanalyse nicht isoliert oder sequenziell, sondern inhaltlich aufeinander abgestimmt durchgeführt werden. Statt zwei getrennte Analysewelten aufzubauen, bietet sich ein integrierter Ansatz an, bei dem die BIA als strukturgebender Rahmen dient und die Schutzbedarfsanalyse diese Struktur fachlich vertieft.

Ausgangspunkt ist dabei die BIA, die kritische Geschäfts- und taktische Prozesse identifiziert und deren Zeitkritikalität bewertet. Über die Definition von MTPD/MTA und RTO wird festgelegt, ab welchem Zeitpunkt ein Ausfall nicht mehr tragbar ist und wann ein Prozess spätestens wieder verfügbar sein muss. Auf dieser Grundlage werden die erforderlichen Ressourcen abgeleitet, einschließlich IT- und OT-Systemen, Informationen, Personal sowie externen Abhängigkeiten. Das bedeutet, dass hier die für die Aufrechterhaltung des Prozesses erforderliche Ressourcen bestimmt werden müssen, um damit ein sogenannte Notbetrieb zu definieren, den es erfordert, um Ausfälle zu kontrollieren. Die BIA schafft damit eine klare Priorisierung und legt fest, wo Handlungsbedarf besteht.

Darauf aufbauend erfolgt die Schutzbedarfsanalyse auf Ressourcen- und Informationsobjektebene. Hier wird das Schadenspotenzial der identifizierten Ressourcen und Informationen bewertet und entlang der CIA-Kriterien differenziert. Entscheidend ist dabei der Abgleich mit der Zeitkritikalität aus der BIA. Informationen mit hohem Schutzbedarf, die zugleich zeitkritische Prozesse unterstützen, erfordern andere Schutz- und Wiederanlaufmaßnahmen als weniger kritische Objekte. Die Ressource bildet hierbei die zentrale Schnittstelle zwischen Prozesssicht und Informationssicherheit.

Durch diese abgestimmte Vorgehensweise entsteht ein konsistentes Gesamtbild, das unterschiedliche Analyseperspektiven zusammenführt. Die BIA beantwortet die Frage, welche Prozesse und Ressourcen zeitkritisch sind und wie schnell reagiert werden muss, während die Schutzbedarfsanalyse erklärt, welche Informationen und Ressourcen kritisch sind und wie stark sie geschützt werden müssen. Zeitdimension und Schadensdimension werden nicht getrennt betrachtet, sondern bewusst miteinander verknüpft.

Eine solche integrierte Analyse ist nicht nur fachlich sinnvoll, sondern auch praktisch effizient. Sie vermeidet Doppelarbeiten, reduziert Abstimmungsaufwände und schafft eine einheitliche Daten- und Entscheidungsgrundlage für BCM, Informationssicherheit und Risikomanagement. Gerade bei der Erfassung von Ressourcen, Abhängigkeiten und Prioritäten zeigt sich, dass eine gemeinsame Betrachtung erheblich dazu beitragen kann, Ressourcen zu sparen und die Qualität der Ergebnisse zu erhöhen.

Für die praktische Umsetzung bietet es sich an, mit eine einheitliche Analyse durchzuführen und einen ebenso gemeinsamen Dokumentationsansatz zu erarbeiten, der beide Perspektiven strukturiert zusammenführt. Entsprechende Vorlagen können dabei unterstützen, BIA- und Schutzbedarfsaspekte konsistent zu erfassen und die Ergebnisse direkt für weiterführende BCM- und Sicherheitsmaßnahmen nutzbar zu machen, ohne zusätzliche Parallelstrukturen aufzubauen.

Normative Einordnung: Welche Anforderungen werden erfüllt?

Durch eine integrierte Betrachtung lassen sich mehrere Normen kohärent und ohne Doppelarbeit adressieren:

- ISO 22301 (BCM)– Anforderungen an BIA, kritische Prozesse, Wiederanlaufziele und Übungskonzepte

- ISO/IEC 27001 (ISMS)– Schutzbedarfsfeststellung, Risikoanalyse, Ableitung angemessener Schutzmaßnahmen

- BSI-Standards (z. B. 200-2, 200-4)– Methodische Verzahnung von BIA, Schutzbedarfsanalyse und Notfallmanagement

- ISO 22316 (Organisational Resilience)– Ganzheitliche Betrachtung von Widerstandsfähigkeit über Silos hinweg

Entscheidend ist dabei nicht die formale Erfüllung einzelner Kapitel, sondern die logische Anschlussfähigkeit der Ergebnisse.

Ein gemeinsames Zielbild statt paralleler Dokumente

Wenn BIA und Schutzbedarfsanalyse getrennt gedacht werden, entstehen häufig widersprüchliche Ergebnisse:

- Prozesse mit hoher Zeitkritikalität, aber geringem Schutzbedarf

- Systeme mit hohem Schutzbedarf, aber ohne klare Wiederanlaufziele

Eine integrierte Analyse verhindert genau diese Brüche oder macht zumindest Handlungsbedarf deutlich. Sie schafft:

- Klarheit in Priorisierungen

- Konsistenz zwischen BCM, ISMS und Krisenmanagement

- Eine belastbare Entscheidungsgrundlage für Investitionen und Maßnahmen

Der feine Unterschied zum All-Gefahren-Ansatz

Der wesentliche Unterschied zwischen klassischen Analyseverfahren und der Business Impact Analyse (BIA) liegt nicht in der Tiefe einzelner Methoden, sondern im grundlegenden Denkansatz. Traditionelle Analysen wie Fault Tree, Root Cause, Szenario-, Bow-Tie- oder SWOT-Analysen sind in der Regel ursachen-, szenario- oder ereignisorientiert. Sie setzen bekannte oder zumindest vorstellbare Gefährdungen voraus und analysieren deren Eintritt, Ursachen oder Wirkzusammenhänge. Die BIA folgt hingegen einem Allgefahrenansatz: Sie abstrahiert bewusst von konkreten Szenarien und fragt stattdessen, welche Auswirkungen ein Ausfall unabhängig von seiner Ursache hätte.

Diese szenariounabhängige Impact-Betrachtung ist insbesondere vor dem Hintergrund einer hochdynamischen, schwer vorhersehbaren Umwelt essenziell. Klassische Risiko- und Szenarioanalysen stoßen dort an ihre Grenzen, wo Bedrohungen sich schnell verändern, überlagern oder in ihrer Form neu entstehen. Neben dem bekannten VUCA-Umfeld (Volatilität, Unsicherheit, Komplexität, Ambiguität) wird zunehmend das BANI-Modell herangezogen, das eine brüchige (Brittle), angstgetriebene (Anxious), nichtlineare (Non-linear) und schwer verständliche (Incomprehensible)Realität beschreibt. In solchen Umfeldern ist es kaum möglich, alle relevanten Szenarien valide vorab zu definieren.

Der Allgefahrenansatz der BIA trägt dieser Entwicklung Rechnung. Er stellt nicht die Frage „Was könnte passieren?“, sondern „Was würde passieren, wenn es ausfällt – egal warum?“. Damit verschiebt sich der Fokus von der Vorhersage einzelner Risiken hin zur systematischen Bewertung der organisationalen Belastbarkeit. Genau dieser Perspektivwechsel macht die BIA zu einem zentralen Element des Business Continuity Managements und zu einer unverzichtbaren Ergänzung – nicht zum Ersatz – klassischer Analyseansätze.

BIA im Vergleich

Organisationen nutzen eine Vielzahl unterschiedlicher Analyseinstrumente, um Risiken, Schwachstellen und Handlungsbedarfe zu identifizieren – darunter Methoden wie die Fault Tree Analyse, Root Cause Analyse, Szenarioanalyse, Risikomatrix, Bow-Tie-Analyse oder die SWOT-Analyse. Diese Ansätze unterscheiden sich jedoch deutlich in Zielsetzung, Betrachtungsebene und Aussagekraft. Der folgende Vergleich ordnet diese Methoden ein und stellt heraus, wie sich die Business Impact Analyse (BIA) im Kontext des Business Continuity Managements (BCM)abgrenzt und ergänzt.

Immer wieder kommt es jedoch zur Verwechslung mit anderen Analyseverfahren, die auf den ersten Blick ähnlich wirken. Diese Methoden haben wertvolle Einsatzbereiche, eignen sich aber nicht als Ersatz für die BIA im BCM-Kontext, um szenario-unabhägig die so wichtigen Busines-Prozesse abzusichern und Schluss endlich das Kerngeschäft sicherzustellen.

Im Folgenden werden einige typische und weit verbreitete Analysen dargestellt, die zwar wichtiger Bestandteil für Organisationen sind, jedoch klar definierte Anwendungsbereiche haben, die oft aus Ihrer Historie heraus Grenzen haben.

Fault Tree Analysis (FTA)

Die Fault Tree Analyse (FTA) ist ein klassisches Instrument der Ursachen- und Fehlerkettenanalyse. Sie verfolgt einen deduktiven Ansatz, bei dem von einem definierten unerwünschten Ereignis – etwa dem Ausfall eines Systems oder Prozesses – rückwärts analysiert wird, welche Kombinationen von technischen, organisatorischen oder menschlichen Fehlern zu diesem Ereignis führen können. Ziel der FTA ist es, Abhängigkeiten, Schwachstellen und kritische Kombinationen von Einzelereignissen transparent darzustellen.

Im Kontext des Business Continuity Managements kann die Fault Tree Analyse insbesondere dazu beitragen, Verwundbarkeiten in kritischen Prozessen und Ressourcen sichtbar zu machen. Sie eignet sich gut, um Schwachstellen innerhalb bestehender Strukturen zu identifizieren und gezielt präventive Maßnahmen abzuleiten, etwa durch Redundanzen, technische Absicherungen oder organisatorische Kontrollen.

Im Vergleich zur Business Impact Analyse (BIA) liegt der Fokus der FTA jedoch auf einer grundlegend anderen Fragestellung. Während die BIA untersucht, welche geschäftlichen Auswirkungen ein Prozessausfall hätte und ab welchem Zeitpunkt dieser nicht mehr tolerierbar ist, analysiert die FTA ausschließlich die Ursachen- und Fehlerketten, die zu einem solchen Ausfall führen können. Die FTA beantwortet somit das „Wie kommt es dazu?“, nicht jedoch das „Wie kritisch ist es für das Business?“.

Damit ergänzt die Fault Tree Analyse die BIA, ersetzt sie jedoch nicht. Die BIA setzt bewusst szenariounabhängig an und bewertet die Auswirkungen eines Ausfalls unabhängig von dessen Ursache. Erst in der Kombination beider Ansätze – BIA zur Priorisierung kritischer Prozesse und FTA zur Analyse ihrer Verwundbarkeit – entsteht eine belastbare Grundlage für wirksame und wirtschaftlich sinnvolle Business-Continuity-Maßnahmen.

Failure Mode and Effects Analysis (FMEA)

Die Failure Mode and Effects Analysis (FMEA) ist eine systematische Methode zur Identifikation und Bewertung möglicher Fehlermodi sowie deren Auswirkungen auf Bauteile, Produkte oder technische Systeme. Sie wird insbesondere in technischen und produktionsnahen Bereichen eingesetzt, um potenzielle Fehlerquellen frühzeitig zu erkennen, deren Eintrittswahrscheinlichkeit zu bewerten und geeignete präventive Maßnahmen abzuleiten.

Im Rahmen des Business Continuity Managements ist die FMEA vor allem dort von hohem Nutzen, wo technische Abhängigkeiten eine zentrale Rolle spielen, etwa bei IT-Systemen, Produktionsanlagen oder kritischer Infrastruktur. Sie ermöglicht eine detaillierte Analyse technischer Risiken und unterstützt dabei, Schwachstellen gezielt zu beheben, bevor sie zu Störungen oder Ausfällen führen.

Im Vergleich zur Business Impact Analyse (BIA) verfolgt die FMEA jedoch einen deutlich engeren Fokus. Während die BIA aus einer organisationalen Perspektive bewertet, welche Prozesse für den Geschäftsbetrieb kritisch sind und ab welchem Zeitpunkt ein Ausfall nicht mehr tragbar ist, konzentriert sich die FMEA auf technische Detailrisiken einzelner Komponenten oder Systeme. Sie betrachtet somit nicht die übergreifende Prozesskritikalität und die geschäftlichen Auswirkungen eines Ausfalls, sondern primär die technische Fehleranfälligkeit.

Die FMEA ergänzt die BIA daher sinnvoll auf der technischen Ebene, ersetzt sie jedoch nicht. Erst durch die Kombination aus BIA zur Priorisierung kritischer Prozesse und FMEA zur detaillierten Analyse technischer Schwachstellenlassen sich Business-Continuity-Maßnahmen zielgerichtet, wirksam und wirtschaftlich umsetzen.

Root Cause Analysis (RCA)

Die Root Cause Analysis (RCA) ist eine Methode zur systematischen Untersuchung der tieferliegenden Ursachenvon bereits eingetretenen Störungen oder Vorfällen. Ziel der RCA ist es, nicht nur die unmittelbaren Symptome eines Ereignisses zu identifizieren, sondern die grundlegenden organisatorischen, technischen oder menschlichen Ursachenaufzudecken, um vergleichbare Ereignisse künftig zu vermeiden.

Im Kontext des Business Continuity Managements ist die RCA insbesondere im Rahmen von Lessons Learned nach Krisen, Notfällen oder schwerwiegenden Störungen von hoher Bedeutung. Sie unterstützt Organisationen dabei, Schwachstellen nachhaltig zu beheben, Prozesse zu verbessern und Präventionsmaßnahmen gezielt weiterzuentwickeln.

Im Vergleich zur Business Impact Analyse (BIA) setzt die RCA jedoch reaktiv an. Während die BIA vorausschauend bewertet, welche Prozesse kritisch sind und welche Wiederanlaufzeiten erforderlich sind, analysiert die RCA Ereignisse erst nach ihrem Eintritt. Sie liefert daher keine Grundlage für die präventive Festlegung von Wiederanlaufzielen oder Prioritäten, sondern ergänzt die BIA im Nachgang als lern- und verbesserungsorientiertes Instrument.

Szenario-Analyse

Die Szenarioanalyse betrachtet mögliche Zukunftsszenarien und deren potenzielle Auswirkungen auf Organisationen, Prozesse oder Systeme. Sie arbeitet mit plausiblen Annahmen über externe und interne Einflussfaktoren und dient dazu, Handlungsoptionen für unterschiedliche Entwicklungen vorzubereiten.

Im Business Continuity Management kann die Szenarioanalyse helfen, Krisensituationen realitätsnah zu durchdenken und Entscheidungsfähigkeit unter Unsicherheit zu trainieren. Sie unterstützt insbesondere die Sensibilisierung von Führungskräften und die Vorbereitung auf außergewöhnliche Lagen.

Im Vergleich zur Business Impact Analyse (BIA) ist die Szenarioanalyse jedoch szenarioabhängig und damit begrenzt auf angenommene Ereignisse. Die BIA verzichtet bewusst auf konkrete Szenarien und bewertet die Auswirkungen eines Ausfalls unabhängig von dessen Ursache, wodurch sie eine stabilere Grundlage für Priorisierungen und Wiederanlaufziele bietet.

Bowtie-Analyse

Die Bow-Tie-Analyse kombiniert Elemente der Ursachenanalyse und der Wirkungsanalyse, indem sie ein Risikoereignis in der Mitte darstellt, dessen Ursachen auf der linken Seite und Auswirkungen auf der rechten Seite abgebildet werden. Zusätzlich werden präventive und reaktive Barrieren visualisiert.

Im BCM-Kontext eignet sich die Bow-Tie-Analyse, um Risikozusammenhänge verständlich darzustellen und Schutz- sowie Notfallmaßnahmen übersichtlich zu strukturieren. Sie ist insbesondere hilfreich in der Kommunikation und im Risikodialog.

Im Vergleich zur BIA bleibt die Bow-Tie-Analyse jedoch ereigniszentriert. Sie betrachtet Risiken entlang definierter Szenarien, während die BIA den Fokus auf die geschäftlichen Auswirkungen von Prozessausfällen legt und die zeitliche Dimension unabhängig von konkreten Ursachen bewertet.

Monte-Carlo-Analyse

Die Monte-Carlo-Simulation ist ein quantitatives Analyseverfahren, das auf der Simulation von Eintrittswahrscheinlichkeiten und Auswirkungsbandbreiten basiert. Durch die wiederholte Berechnung zufallsbasierter Szenarien lassen sich mögliche Ergebnisräume, Wahrscheinlichkeitsverteilungen und Unsicherheiten modellieren.

Im Kontext des Business Continuity Managements kann die Monte-Carlo-Simulation insbesondere zur quantitativen Risikobewertung und zur Ressourcen- und Kapazitätsplanung beitragen. Sie unterstützt fundierte Entscheidungen dort, wo ausreichend belastbare Daten über Eintrittswahrscheinlichkeiten, Schadenshöhen oder Wiederanlaufzeiten vorliegen.

Im Vergleich zur Business Impact Analyse (BIA) ist die Monte-Carlo-Simulation jedoch deutlich daten-, szenario- und wahrscheinlichkeitsgebunden. Sie setzt eine detaillierte und valide Datenbasis voraus und eignet sich vor allem zur Modellierung bekannter Risiken. Die BIA hingegen verfolgt einen szenariounabhängigen Allgefahrenansatz und bewertet die Auswirkungen eines Ausfalls unabhängig von dessen Eintrittswahrscheinlichkeit. Damit ergänzt die Monte-Carlo-Simulation die BIA bei vertiefenden quantitativen Fragestellungen, ersetzt jedoch nicht deren Rolle als grundlegendes Priorisierungsinstrument im BCM.

SWOT-Analyse

Die SWOT-Analyse ist ein strategisches Instrument zur strukturierten Betrachtung von Stärken, Schwächen, Chancen und Risiken einer Organisation. Sie dient vor allem dazu, die eigene Positionierung zu reflektieren und strategische Handlungsfelder abzuleiten.

Im Kontext des Business Continuity Managements kann die SWOT-Analyse unterstützen, BCM als strategischen Erfolgsfaktor zu verankern, etwa indem Resilienz, Verlässlichkeit oder regulatorische Konformität als Wettbewerbsvorteile verstanden werden. Sie eignet sich insbesondere, um BCM in übergeordnete Unternehmens- oder Risikostrategien einzuordnen.

Im Vergleich zur Business Impact Analyse (BIA) bleibt die SWOT-Analyse jedoch auf einer rein strategischen Ebene. Sie liefert keine Aussagen zur Zeitkritikalität von Prozessen, zu Wiederanlaufzielen oder zu operativen Prioritäten im Störungsfall. Damit kann sie die BIA sinnvoll ergänzen, ist jedoch nicht geeignet, deren Rolle als zentrales Analyseinstrument im BCM zu ersetzen.

Vergleichsübersicht: Business Impact Analyse und verwandte Methoden

Methode Schwerpunkt / Ziel Nutzen im BCM Nachteil im Vergleich zur BIA Geeignet, wenn …

Business Impact Analyse (BIA) Bewertung der Prozesskritikalität, Auswirkungen von Ausfällen, Ableitung RTO/MTPD Zentrale Grundlage für BCM, definiert Prioritäten und Ressourcen – Immer notwendig, wenn Prozesse nach Kritikalität priorisiert werden müssen

Fault Tree Analysis (FTA) Analyse von Fehlerketten und Ausfallursachen Aufdeckung von Schwachstellen in kritischen Prozessen Betrachtet Ursachen, nicht Auswirkungen Ursachenketten von Prozessausfällen verstanden werden sollen

Failure Mode and Effects Analysis (FMEA) Untersuchung möglicher Fehlermodi und Folgen für Systeme/Produkte Detaillierte technische Risikoanalyse Fokussiert auf Technik, nicht auf Geschäftsprozesse Technische Komponenten oder IT-Systeme betrachtet werden

Root Cause Analysis (RCA) Identifikation der Grundursachen eingetretener Störungen Wertvoll für Lessons Learned und Verbesserungen Wirkt erst nach Eintritt einer Störung Vergangene Störungen aufgearbeitet und vermieden werden sollen

Szenario-Analyse „Was-wäre-wenn“-Betrachtung unterschiedlicher Zukunftsszenarien Strategisches Stresstesten von BCM-Plänen Szenarien sind selektiv, nicht All-Hazards Einzelne Szenarien durchgespielt oder Trends bewertet werden

Risikomatrix / Bowtie Visualisierung von Risiken, Wahrscheinlichkeiten, Maßnahmen Übersicht zu Kontrollen und Prävention Fokus auf Eintrittswahrscheinlichkeit statt Prozesskritikalität Risiken qualitativ bewertet und Maßnahmen aufgezeigt werden sollen

Monte-Carlo-Analyse Simulation von Wahrscheinlichkeiten und Auswirkungsbandbreiten Quantitative Untermauerung von Risiken Aufwändig, datenintensiv, szenariobasiert Zahlenbasierte Risikoabschätzungen benötigt werden

SWOT-Analyse Strategische Bewertung von Stärken, Schwächen, Chancen, Risiken Verankerung von BCM in der Gesamtstrategie Rein strategisch, keine Prozessdetails BCM in der Unternehmensstrategie sichtbar gemacht werden soll

Fazit

Während Methoden wie FTA, FMEA oder Szenario-Analysen nützliche Ergänzungen sein können, liegt ihre Stärke in der Detailanalyse spezifischer Risiken oder Szenarien. Die BIA dagegen ist unverzichtbar für ein wirksames BCM, weil sie den All-Hazards-Ansatz verfolgt und die Auswirkungen von Prozessausfällen ganzheitlich in den Fokus rückt.

Gerade die klare Abgrenzung verhindert Missverständnisse und zeigt, dass die genannten Verfahren im Zusammenspiel mit der BIA Mehrwert schaffen – aber niemals deren Rolle im BCM ersetzen können.

Christian Horres

Business Impact Analyse und DORA – anschlussfähig, aber nicht ausreichend

Mit der Verordnung (EU) 2022/2554 über digitale operationale Resilienz (Digital Operational Resilience Act, DORA) verfolgt der europäische Gesetzgeber das Ziel, die digitale operationale Resilienz von Finanzunternehmensystematisch zu stärken (Europäische Union, 2022, Erwägungsgründe 1–3, S. 1–2). Ein zentrales Element der Verordnung ist dabei die Identifikation und Absicherung kritischer oder wichtiger Funktionen („critical or important functions“, CIFs), deren Ausfall erhebliche Auswirkungen auf das Finanzsystem, Marktteilnehmer oder Aufsichtsanforderungen haben kann (Europäische Union, 2022, Art. 3 Nr. 22, S. 14).

Vor diesem Hintergrund stellt sich die Frage, inwieweit die Business Impact Analyse (BIA) als klassisches Instrument des Business Continuity Managements zur Erfüllung dieser Anforderungen beiträgt – und wo ihre konzeptionellen Grenzen liegen.

Beitrag der Business Impact Analyse zur Erfüllung von DORA-Anforderungen

Die DORA-Verordnung verpflichtet Finanzunternehmen ausdrücklich dazu, im Rahmen ihres IKT-Risikomanagements und ihrer Geschäftsfortführungsregelungen eine Business Impact Analyse durchzuführen (Europäische Union, 2022, Art. 11 Abs. 5, S. 32–33). Ziel ist es, die potenziellen Auswirkungen schwerwiegender Betriebsstörungen auf Unternehmensfunktionen, Prozesse, Informationsressourcen und Abhängigkeiten systematisch zu bewerten.

Die klassische BIA leistet hierzu einen wesentlichen Beitrag, indem sie:

- zeitkritische Geschäftsprozesse identifiziert,

- die Auswirkungen von Unterbrechungen bewertet und

- über Kennzahlen wie MTPD und RTO transparent macht, ab welchem Zeitpunkt ein Ausfall für die Organisation nicht mehr tragbar ist.

Damit unterstützt die BIA unmittelbar die DORA-Anforderung, Wiederherstellungsziele für kritische oder wichtige Funktionen festzulegen und diese in Geschäftsfortführungs- und Wiederanlaufkonzepte zu überführen (Europäische Union, 2022, Art. 11 Abs. 6–7, S. 33–34).

Grenzen der klassischen BIA im DORA-Kontext

Gleichzeitig zeigt DORA, dass Zeitkritikalität allein kein ausreichendes Kriterium für die Einstufung kritischer oder wichtiger Funktionen ist. Die Verordnung stellt ausdrücklich klar, dass bei der Bewertung auch aufsichtsrechtliche, marktbezogene und regulatorische Auswirkungen zu berücksichtigen sind (Europäische Union, 2022, Erwägungsgrund 24, S. 6).

Funktionen können demnach regulatorisch essenziell sein, selbst wenn ihr kurzfristiger Ausfall aus rein betriebswirtschaftlicher Sicht tolerierbar erscheint. Klassische BIA-Ansätze fokussieren jedoch häufig auf finanzielle, operative oder reputative Schäden und erfassen regulatorische Konsequenzen nicht immer als eigenständige Impact-Dimension. Dadurch besteht die Gefahr, dass Funktionen, die für die Einhaltung aufsichtsrechtlicher Verpflichtungen zwingend erforderlich sind, nicht als kritisch erkannt oder unterpriorisiert werden (vgl. Europäische Union, 2022, Art. 11 i. V. m. Art. 6, S. 25–34).

Erweiterung der BIA: Regulatorische Auswirkungen integrieren

DORA eröffnet ausdrücklich den Raum für eine erweiterte Impact-Bewertung. In den Erwägungsgründen wird betont, dass Wiederherstellungsziele nicht nur anhand interner wirtschaftlicher Kriterien, sondern auch unter Berücksichtigung externer Auswirkungen auf Finanzmärkte, Kunden und Aufsichtsstrukturen festzulegen sind (Europäische Union, 2022, Erwägungsgründe 9 und 35, S. 3 und 8).

Eine Weiterentwicklung der BIA im Sinne von DORA bedeutet daher, die Impact-Analyse um eine regulatorische Dimension zu ergänzen. Neben der Frage, welche Schäden intern entstehen, ist systematisch zu prüfen, welche regulatorischen Verpflichtungen bei einem Ausfall nicht mehr erfüllt werden können und welche aufsichtsrechtlichen Konsequenzen sich daraus ergeben würden.

Auf dieser Basis lassen sich maximal tolerierbare Ausfallzeiten nicht nur betriebswirtschaftlich, sondern auch aufsichtsrechtlich begründen, wie es DORA für kritische oder wichtige Funktionen fordert (Europäische Union, 2022, Art. 11 Abs. 8, S. 34).

Der trianguläre Ansatz: BIA, Schutzbedarfsanalyse und DORA-Anforderungen

Die DORA-Verordnung verdeutlicht, dass eine isolierte Betrachtung einzelner Analyseinstrumente nicht ausreicht. Zielführend ist ein integrierter Ansatz, der drei Perspektiven zusammenführt:

- die Business Impact Analyse zur Bewertung von Zeitkritikalität und Auswirkungen,

- die Schutzbedarfsanalyse zur Bewertung des Schadenspotenzials von Informationen und Ressourcen,

- sowie die regulatorischen Anforderungen nach DORA zur Identifikation kritischer oder wichtiger Funktionen unabhängig von rein operativen Kriterien.

Erst im Zusammenspiel dieser Perspektiven wird transparent, welche Funktionen aus Business-, Sicherheits- und regulatorischer Sicht unverzichtbar sind. Gleichzeitig unterstützt dieser Ansatz den in DORA verankerten Grundsatz der Verhältnismäßigkeit, indem Maßnahmen zielgerichtet und risikoorientiert ausgestaltet werden (Europäische Union, 2022, Art. 4 Abs. 2, S. 21).

Fazit

Die Business Impact Analyse ist ein zentrales und von DORA explizit gefordertes Instrument, jedoch kein allein ausreichendes Mittel zur Identifikation kritischer oder wichtiger Funktionen. Ihre Stärke liegt in der zeitlichen und wirkungsbezogenen Analyse, ihre Grenze in der fehlenden systematischen Berücksichtigung regulatorischer Auswirkungen. Durch eine erweiterte Impact-Betrachtung und die Verknüpfung mit Schutzbedarfsanalyse und regulatorischem Kontext kann die BIA jedoch gezielt weiterentwickelt und zu einem tragfähigen Bestandteil einer DORA-konformen Resilienzarchitektur ausgebaut werden.

Christian Horres

Quellen

Europäische Union. (2022). Verordnung (EU) 2022/2554 des Europäischen Parlaments und des Rates vom 14. Dezember 2022 über digitale operationale Resilienz im Finanzsektor. Amtsblatt der Europäischen Union, L 333, 1–79.